除了定期更新, WordPress 还有两个「低成本高收益」的安全设置:禁用后台文件编辑和隐藏后台登录地址。这两个操作能直接切断黑客最常用的入侵路径(如通过漏洞修改核心文件、暴力破解登录密码),且设置简单,新手也能轻松完成。本节将详细讲解具体步骤和原理。

一、为什么要做这两个设置?

黑客攻击 WordPress 网站的常见手段中,有两种最为普遍:

- 通过后台编辑文件植入恶意代码WordPress 默认允许管理员在后台直接编辑主题和插件的代码(「外观→主题编辑器」「插件→插件编辑器」)。一旦黑客通过漏洞获取管理员权限,就能通过这个功能修改核心文件,植入病毒、后门或篡改内容。

- 暴力破解登录地址WordPress 默认登录地址是

域名/wp-admin或域名/wp-login.php(全网统一),黑客会用程序批量扫描这个地址,尝试用常见用户名(如admin)和弱密码登录,一旦成功就能控制网站。

二、设置 1:禁用后台文件编辑(5 分钟搞定)

禁用文件编辑后,后台的「主题编辑器」和「插件编辑器」入口会消失,从根源上防止黑客(或误操作的管理员)修改代码。

步骤 1:找到并编辑 wp-config.php 文件

wp-config.php 是 WordPress 的核心配置文件,存放着数据库信息等关键设置,修改它需要通过服务器文件管理工具操作:

- 登录服务器控制面板(如宝塔面板),找到你的网站根目录(通常是

wwwroot/你的域名/)。 - 在根目录中找到

wp-config.php文件,右键选择「编辑」(若用 FTP 工具,可下载到本地用记事本编辑后再上传)。

步骤 2:添加禁用代码

在 wp-config.php 文件中,找到「/* 好了,就这样,停止编辑吧!祝使用愉快!*/」这行代码,在它上方粘贴以下代码:

// 禁用主题和插件编辑器

define('DISALLOW_FILE_EDIT', true);步骤 3:保存并验证效果

- 保存文件并关闭编辑器。

- 回到 WordPress 后台,刷新页面后:

- 进入「外观」菜单,「主题编辑器」选项已消失。

- 进入「插件」菜单,「插件编辑器」选项已消失。

三、设置 2:隐藏后台登录地址(用插件更简单)

隐藏登录地址不是删除默认地址,而是新增一个自定义登录入口(如 域名/my-login),同时屏蔽默认的 wp-admin 登录页面(访问时会跳转 404 错误),让黑客找不到登录入口。

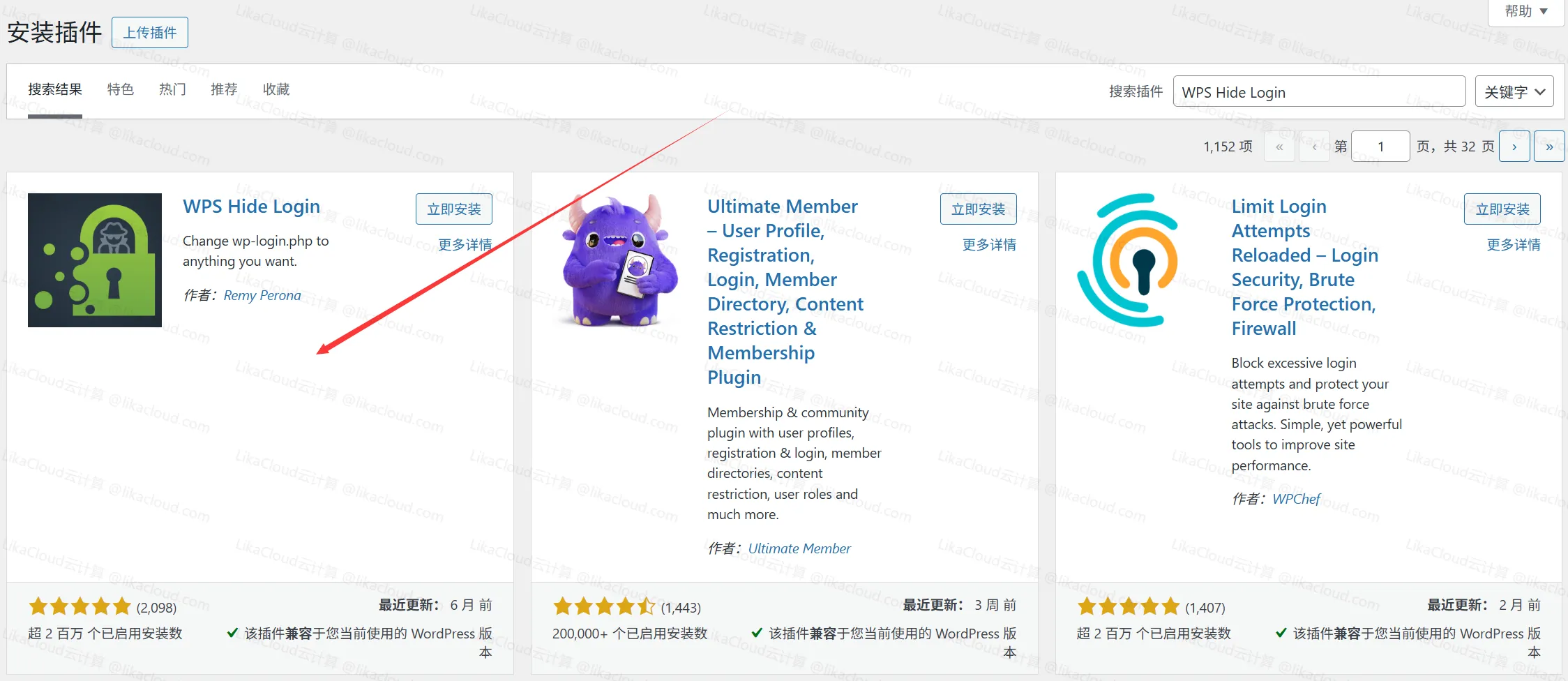

推荐插件:WPS Hide Login(免费、轻量)

- 安装插件:进入后台「插件→安装插件」,搜索「WPS Hide Login」,点击「安装」并「激活」。

- 设置自定义登录地址:激活后,进入「设置→WPS Hide Login」页面,在「登录 URL」输入框中,填写你想设置的自定义路径(建议简单好记,如

myadmin「login2023」)。- 示例:输入

dashboard,则新登录地址为域名/dashboard。「重定向 URL」保持默认即可(黑客访问旧地址时会跳转到 404 页面)。

- 示例:输入

- 保存并牢记新地址:点击「保存更改」,系统会自动生效。务必立即记下新登录地址(建议保存到记事本或手机备忘录),避免忘记后无法登录。

验证隐藏效果

- 用新地址(如

域名/dashboard)测试登录,确认能正常进入后台。 - 访问默认地址

域名/wp-admin或域名/wp-login.php,应显示 404 错误或跳转至首页,说明隐藏成功。

四、关键注意事项(避免操作失误)

关于禁用文件编辑:

- 不影响正常使用:禁用后仍可通过 FTP 或服务器面板编辑文件(仅关闭后台可视化编辑),对普通用户无影响。

- 需编辑代码时怎么办?:若后续需要修改主题 / 插件代码,可暂时删除

wp-config.php中添加的禁用代码,编辑完成后重新添加即可。 - 新手慎手动改代码:即使未禁用编辑,也不建议新手在后台修改代码(可能导致网站崩溃)。

关于隐藏登录地址:

- 别忘新地址:这是最常见的问题!若忘记自定义登录地址,需通过服务器文件管理工具删除

wp-content/plugins/wps-hide-login文件夹(插件被删除后,默认登录地址恢复生效)。 - 不要频繁更换:频繁修改登录地址可能导致自己记混,建议设置后长期使用。

- 配合强密码更安全:隐藏地址只是增加黑客的难度,仍需确保管理员密码足够复杂(参考 11.2 节)。

五、常见问题解决

1. 禁用编辑后想恢复怎么办?

- 重新编辑

wp-config.php文件,删除添加的define('DISALLOW_FILE_EDIT', true);代码,保存后后台编辑器会恢复。

2. 隐藏登录地址后,手机或插件无法登录?

- 部分移动端管理插件(如 WordPress 官方 app)可能依赖默认登录地址,可在 WPS Hide Login 设置中勾选「允许 REST API 访问」(通常在插件设置底部)。

3. 黑客仍能找到新登录地址?

- 避免在公开场合泄露登录地址(如不要在文章中提到

域名/dashboard)。 - 可定期更换自定义路径(通过插件设置页修改即可),进一步降低被发现的概率。

小结

禁用文件编辑和隐藏登录地址是「花小钱办大事」的安全措施 —— 几乎不影响正常使用,却能有效阻挡大多数初级黑客攻击。记住:禁用编辑靠修改 wp-config.php,隐藏地址用 WPS Hide Login 插件,操作后务必验证效果并做好记录。

这两个设置配合定期更新和强密码,能为你的网站构建起基础的安全防护网。